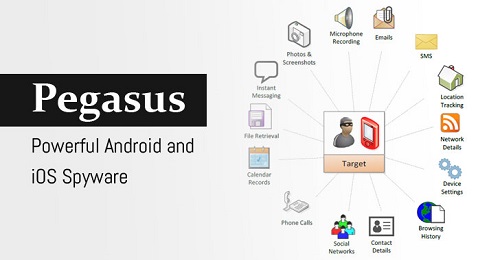

کشف جاسوسافزار قدرتمند اندروید و iOS که در ۴۵ کشور جهان گسترش یافته است

گزارش جدید منتشر شده از Citizen Lab، از کشف یکی از خطرناکترین جاسوسافزارهای اندروید و آیفون خبر میدهد که طی دو سال اخیر در ۴۵ کشور جهان گسترش یافته است.

Pegasus، محصول NSO Group بوده که به منظور هک از راه دور آیفون، اندروید و سایر دستگاههای قابل حمل طراحی شده است و بسیار قدرتمند میباشد. این جاسوسافزار به هکر اجازه میدهد که به طرز باور نکردنی به دادههای قربانی دست پیدا کند، این در حالیست قربانی کاملاً از این موضوع بیاطلاع است! از جمله این دادهها میتوان به پیامهای متنی، موارد ذخیره شده در تقویم، پستهای الکترونیکی، پیامهای واتساپ، موقعیت مکانی کاربر، میکروفون و دوربین دستگاه اشاره نمود. Pegasus، پیش از این برای هدف قرار دادن فعالان حقوق بشر و روزنامهنگاران از مکزیک تا امارات متحده عربی مورد استفاده قرار گرفته بود.

ماه گذشته، The Hacker News گزارش داد که این جاسوسافزار علیه یکی از کارمندان سازمان عفو بینالملل _که یکی از برجسته ترین سازمان های غیر حقوق بشری در جهان است_ استفاده شده است. روز سهشنبه گزارشی از دانشگاه Citizen Lab تورنتو منتشر شد، این گزارش حاکی از آن بود که جاسوسافزار Pegasus به نسبت گذشته قربانیان بیشتری را هدف قرار داده است.

کشف ۳۶ عمل جاسوسی Pegasus در ۴۵ کشور

Citizen Lab ماه گذشته گزارش داد که تاکنون تعداد ۱۷۴ مورد، سوءاستفاده از افراد توسط جاسوسافزار NSO گزارش شده، اما اکنون ردپای Pegasus در بیش از ۴۵ کشور یافت شده است.

با توجه به گزارش، ۳۶ اپراتور Pegasus برای انجام عملیات نظارتی در ۴۵ کشور جهان مورد استفاده قرار گرفته است، و از این تعداد حداقل ۱۰ اپراتور فعالانه مشغول نظارت بر عملیات برون مرزی هستند.

همچنین بر اساس این گزارش، بعضی از مشتریان NSO به صورت کاملاً قانونی از Pegasus استفاده میکنند. حداقل ۶ کشور از این ۴۵ کشور از عملیات جاسوسی Pegasus آگاه بودهاند، به این معنا که آنها قبلاً به جامعه سوءاستفاده از جاسوسافزار برای هدف قرار دادن جامعه مدنی پیوستهاند. این سوءاستفاده کنندگان از جاسوسافزار شامل بحرین، قزاقستان، مکزیک، مراکش، عربستان سعودی، و امارات متحده عربی میباشند.

لیست کشورهایی که مورد هدف Pegasus قرار گرفتهاند شامل موارد زیر میباشد:

الجزایر، بحرین، بنگلادش، برزیل، کانادا، ساحل عاج، مصر، فرانسه، یونان، هند، عراق، اسرائیل، اردن، قزاقستان، کنیا، کویت، قرقیزستان، لتونی، لبنان، لیبی، مکزیک، مراکش، هلند، عمان، پاکستان، فلسطین، لهستان، قطر، رواندا، عربستان سعودی، سنگاپور، آفریقای جنوبی، سوئیس، تاجیکستان، تایلند، توگو، تونس، ترکیه، امارات متحده عربی، اوگاندا، بریتانیا، ایالات متحده، ازبکستان، یمن و زامبیا.

از آنجاییکه Citizen Lab، انتشار Pegasus را از طریق ایجاد اثر انگشت در زیرساخت Pegasus، و به وسیله شناسایی آدرسهای آیپی متعلق به سیستمهای جاسوسافزار ردیابی میکند، ممکن است اشتباهاتی در گزارش ارائه شده وجود داشته باشد که دلیل آن استفاده گزینههای مورد هدف از VPN یا ارتباطات ماهوارهای میباشد.

Citizen Lab این اثرانگشتها را مخفی نگه میدارد، اما اکنون دریافته است که آنها میتوانند به وسیله اسکن کردن اینترنت شناسایی شوند.

پاسخ "NSO Group" سازنده جاسوسافزار

سخنگوی NSO Group با انتشار بیانیهای عنوان کرد که این شرکت در تمامی موارد با توافق کامل با کشورها از جمله رعایت مقررات کنترل صادرات کار کرده است و هیچگونه قانون شکنی انجام نداده است.

Shalev Hulio سخنگوی NSO Group در پاسخ به Citizen Lab گفت: "بر خلاف اظهارات شما، محصول ما مجوز دارد که به دولتها و مراجع قانونی، به منظور رسیدگی به جرائم و جلوگیری از جرم و جنایت و تروریسم کمک کند. تجارت ما با قوانین کنترل صادرات انطباق کامل دارد."

کمیته اصول اخلاقی تجارت شرکت NSO (Business Ethics) که شامل کارشناسان خارجی از رشتههای مختلف از جمله: حقوق و روابط خارجی میباشد، هر معاملهای را بررسی و سپس تصویب میکنند و حتی اگر یک مورد نامناسب استفاده شده باشد اجازه دارد توافقات را رد کند و یا توافقات موجود را نادیده بگیرد.

گروه NSO همچنین اظهار داشت که در تحقیقات Citizen Lab اشتباهاتی وجود دارد، چرا که این شرکت در بسیاری از ۴۵ کشور یاد شده فروش محصول نداشته است.

منبع خبر: https://thehackernews.com/2018/09/android-ios-hacking-tool.html