اسکیمر نرمافزاری کارت اعتباری چند پلتفرمی در برخی از افزونههای فروشگاهی آنلاین

کارشناسان امنیت سایبری، از مشاهده یک اسکیمر نرمافزاری کارت اعتباری چندپلتفرمی خبر میدهند که به مهاجمان اجازه میدهد اطلاعات مربوط به پرداخت را در فروشگاههای اینترنتی در معرض خطر، که توسط افزونههای Shopify، BigCommerce، Zencart و Woocommerce پیادهسازی شدهاند، بهدست آورند. محققان امنیتی Sansec، مشاهده کردهاند که این اسکیمر جدید، قادر به برقراری تعامل با مراحل و روند پرداخت در فروشگاههایی است که در آنها از افزونههای نام برده شده جهت مدیریت سیستم فروشگاه آنلاین استفاده شده است.

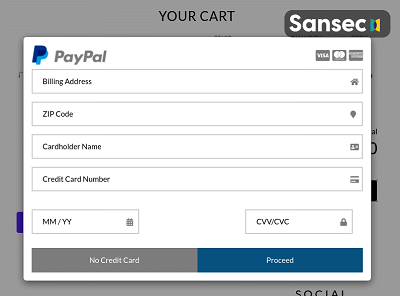

همچنین این نرمافزار میتواند فروشگاههای اینترنتی را که با BigCommerce و Shopify کار میکنند ، هدف قرار دهد. در واقع این نرمافزار یک فرم پرداخت جعلی را به کاربر نشان میدهد که این فرم برای ضبط کلیدهای وارد شده توسط مشتری قبل از ورود به صفحه واقعی پرداخت طراحی شده است.

افزونههای میزبانی صفحات فروشگاهی مانند BigCommerce و Shopify، به طور پیشفرض اجازه اجرای کد Javascript سفارشی شده در صفحات پرداخت را نمیدهند. این نرمافزار با نشان دادن یک فرم پرداخت جعلی و ضبط کلیدهای وارد شدهی مشتری قبل از ورود به صفحه اصلي پرداخت، این مانع را دور میزند. پس از رهگیری دادهها و اطلاعات کاربر، اسکیمر پیغام خطایی را نشان میدهد و مشتری به صفحه پرداخت اصلی هدایت میشود.

هنگامی که مشتریان اطلاعات کارت اعتباری خود را ارائه دهند، نرمافزارخطایی را به کاربر نمایش داده و مشتریان را به صفحه اصلی پرداخت هدایت میکند تا از ایجاد سوءظن جلوگیری کند.

این مورد امنیتی به دلیل اینکه بسیاری از افزونههای مختلف را هدف قرار داده است، دارای اهمیت بالایی است، زیرا ممکن است مهاجمان موارد مشترک را مورد تهاجم قرار دهند.

همچنین، کارشناسان مطرح کردهاند که این اسکیمر چند پلتفرمی، از دامنههایی که توسط برنامه با استفاده از کدگذاری base64 برای تولید یک نام دامنه جدید استفاده میشود، برای شکستن فیلترها و موانع استفاده کردهاند.

مانند موارد زیر:

• zg9tywlubmftzw5ldza.com

• zg9tywlubmftzw5ldze.com

• zg9tywlubmftzw5ldzu.com

• zg9tywlubmftzw5ldzq.com

• zg9tywlubmftzw5ldzm.com

• zg9tywlubmftzw5ldzy.com

• zg9tywlubmftzw5ldzi.com

• zg9tywlubmftzw5ldzg.com

اولین مورد این دامنهها در تاریخ ۳۱ آگوست سال ۲۰۲۰ به ثبت رسید.

Sansec در این خصوص اين نتیجه گیری را مطرح كرده است كه: "به طور خلاصه، این مورد نشان میدهد که نوع افزونهاي كه با استفاده از آن، فروشگاههای آنلاين پیادهسازی شدهاند، هیچ محدودیتی در کلاهبرداری به روش اسکیم آنلاین ندارد، و هر کجا که مشتریان جزئیات واطلاعات پرداخت خود را وارد کنند، در معرض خطر قرار میگیرند."

محققان Sansec چندین کمپین Magecart را که از تکنیکهای جدید دور زدن موانع استفاده میکردند، رصد کردهاست. در اوایل ماه دسامبر، آنها کمپینی را کشف کردند که برای ورود به سیستم، بدافزار را در پروندههای CSS مخفی میکرد.

کارشناسان چندین روش حمله Magecart را در ماههای گذشته مورد تجزیه و تحلیل قرار دادند، که در آنها مهاجمان با پنهان کردن کد مخرب در چندین مؤلفه سایت، از جمله تصاویر و فاکتورها، وب سایتها را به خطر میانداختند.

منبع: https://securityaffairs.co/wordpress/112713/hacking/multi-platform-card-skimmer.html