آسیبپذیری بحرانی دور زدن احراز هویت در نرمافزار Jira

این آسیبپذیری که در نرمافزار Jira Seraph افشا شده است، به مهاجم احراز هویت نشده اجازه میدهد تا با ارسال یک درخواست ساختگی HTTP از راه دور احراز هویت را دور بزند. آسیبپذیری مذکور بر محصولات Jira و Jira Service Management تاثیر میگذارد.

این آسیبپذیری با شناسه "CVE-2022-0540" و شدت ۹.۹ در Jira Seraph شناسایی شده است. Seraph چارچوبی است که برنامههای کاربردی وب ارائه شده توسط این شرکت را ایمن میکند و با Seraph، تمام درخواستهای ورود و خروج برای Jira و Confluence از طریق عناصر اصلی قابل اتصال انجام میشود. مهاجم میتواند از این آسیبپذیری با ارسال یک درخواست HTTP ساختگی برای دور زدن احراز هویت سوءاستفاده کند.

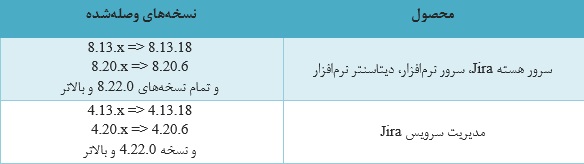

محصولات تحت تأثیر

محصولات تحت تاثیر و نسخههای آسیبپذیر آنها در جدول زیر آورده شده است.

این در حالی است که تمام نسخههای مدیریت سرویس Jira و Jira Cloud تحت تاثیر این آسیبپذیری قرار نمیگیرند. علاوه بر این اگر مهاجمان از راه دور از یک پیکربندی خاص در Seraph استفاده کنند، تنها میتوانند محصولات آسیبپذیر را به خطر بیندازد.

این آسیبپذیری دو اپلیکیشن تلفن همراه را برای Jira تحت تاثیر قرار میدهد که در ادامه به آنها اشاره میشود:

- Insight – Asset Management

- Mobile Plugin

توصیه امنیتی

بهروزرسانیهای امنیتی در نسخههای زیر منتشر شده است. به کاربران توصیه میشود در اسرع وقت نسبت به بهروزرسانی اقدام نمایند.

بسته به در دسترس بودن وصلههای فوری، این شرکت دو گزینه را ارائه میدهد:

- به روز رسانی برنامه های آسیب دیده به آخرین نسخه.

یا

- آنها را به طور کلی غیرفعال کنید.

منابع: