حمله جدید Cold Boot بر روی کامپیوترهای مدرن

محققان امنیتی حمله جدیدی کشف کردند که حتی دیسکهای رمزگذاری شده در کامپیوترهای مدرن را نیز تحت تأثیر قرار میدهد!

این حمله میتواند رمزهای عبور، کلیدهای رمزنگاری و سایر اطلاعات حساس کاربر را در اختیار مهاجم قرار دهد.

این حمله، نوع جدیدی از حملات قدیمی و سنتی Cold Boot بوده که از حدود سال ۲۰۰۸ آغاز گشته و به هکرها اجازه میدهد تا اطلاعاتی که پس از خاموش شدن کامپیوتر، به طور موقت در حافظه (RAM) باقی میماند را سرقت نمایند.

با این وجود، به منظور کاهش تأثیر حملات cold boot، برای اکثر کامپیوترهای مدرن تمهیدات امنیتی مؤثری توسط گروه TCG (Trusted Computing Group) در نظر گرفته شده است، که به منظور جلوگیری از خواندن داده، محتوای حافظه را زمانی که پاور دستگاه در حال راهاندازی مجدد است، بازنویسی میکند.

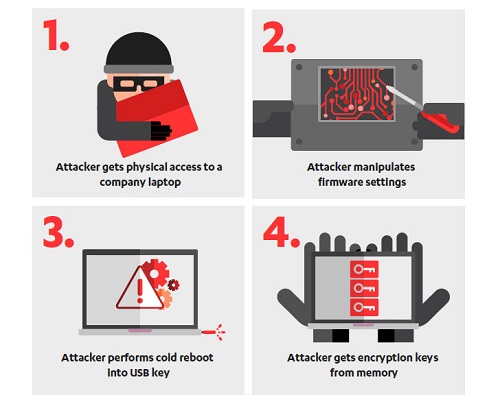

اکنون محققان شرکت امنیت سایبری فنلاند ملقب به (F-Secure)، با استفاده از دستکاری فیزیکی میانافزار کامپیوتر، روش جدیدی را برای غیرفعال کردن این معیار امنیتی بازنویسی شده کشف کردند، که به طور بالقوه مهاجمان را قادر به بازیابی اطلاعات حساس ذخیره شده در کامپیوتر بعد از راهاندازی مجدد میکند.

نکته جالب این است که محققان با استفاده از یک ابزار ساده توانستند حافظه غیرفرار را که حاوی تنظیمات است بازنویسی نموده، و همچنین آن را غیرفعال نمایند و یا قابلیت بوت شدن از روی دستگاههای خارجی را در آن فعال کنند.

البته ناگفته نماند که همانند حملات مرسوم گذشته Cold Boot، حملهی جدید هم به منظور بازیابی دادههای باقیمانده در حافظهی دستگاه، نیازمند دسترسی فیزیکی به سیستم هدف میباشد.

چگونه کاربران مایکروسافت و اپل میتوانند از حملات Cold Boot جلوگیری کنند؟

به گفته Olle و همکارش Pasi Saarinen، این تکنیک حمله تمام کامپیوترهای مدرن، از سیستمهای ویندوزی گرفته تا مکینتاش را تحت تأثیر قرار میدهد، و نمیتوان به سرعت و به سادگی آن را وصله نمود.

این دو محقق، که این روزها در کنفرانسهای امنیتی یافتههایشان را ارائه نمودهاند، اظهار داشتند که پیش از این یافتههای خود را با مایکروسافت، اینتل و اپل به اشتراک گذاشته و در مورد استراتژیهای کاهش حمله به آنها کمک نمودهاند.

شرکت مایکروسافت در واکنش به یافتههای F-Secure، تمهیدات امنیتی خود را بر روی Bitlocker آپدیت نمود، این در حالی است که به گفته شرکت اپل، دستگاههای مک این شرکت به منظور محافظت از کاربران در مقابل این حمله به تراشه Apple T2 مجهز شدهاند.

اما برای کامپیوترهای مک فاقد تراشه T2، اپل به کاربران توصیه نمود تا یک رمز میانافزاری به منظور کمک به افزایش امنیت کامپیوترهای خود، تنظیم نمایند.

با توجه به اظهارات Duo محقق امنیتی فعال در این زمینه، هنگامیکه مهاجم سیستمی را مورد هدف قرار میدهد، هیچ راه قابل اطمینانی برای مسدود نمودن یا جلوگیری از حمله cold boot وجود ندارد، اما پیشنهاد میشود که شرکتها دستگاههای خود را به گونهای پیکربندی کنند تا مهاجمان با استفاده از حملات cold boot، هیچ چیز ارزشمندی برای سرقت نیابند.

در عین حال، این محقق به کارشناسان فناوری اطلاعات توصیه میکند تمام کامپیوترهای سازمان را در حالت Hibernate قرار داده و یا خاموش کنند (در حالت sleep قرار ندهید) و کاربران را وادار نمایند تا هنگام ورود به سیستمها و یا روشن نمودن آنها BitLocker PIN آنها را وارد نمایند.

البته با در نظر گرفتن تمهیدات امنیتی که در بالا به آنها اشاره شد مهاجمان باز هم میتوانند یک حمله cold boot موفق را علیه کامپیوترهایی که به شیوه فوق پیکربندی شدهاند انجام دهند، اما از آنجا که کلیدهای رمزگذاری هنگامی که سیستم در حالت hibernate و یا خاموش قرار دارد در حافظه ذخیره نمیگردند، بنابراین اطلاعات با ارزشی برای سرقت مهاجم وجود نخواهد داشت.

منبع: https://thehackernews.com/2018/09/cold-boot-attack-encryption.html