بهروزرسانی اجباری QNAP در برابر موج آلودگیهای اخیر باجافزار DeadBolt

QNAP به منظور محافظت در برابر باجافزار DeadBolt، مشتریان خود را وادار به آپدیت firmware دستگاههای NAS (Network Attached Storage) نمود. باجافزار DeadBolt دستگاههای NAS را در سراسر جهان هدف قرار داده است. اپراتورهای این شرکت ادعا میکنند که برای یک آسیبپذیری روزصفر در این دستگاهها اکسپلویتی در دسترس است که به این باجافزار اجازه میدهد محتویات سیستمهای آلوده را رمزگذاری کند.

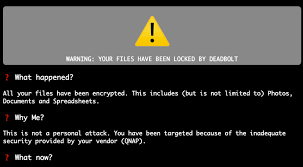

به محض رمزگذاری محتوای دستگاه، باجافزار، پسوند deadbolt. را به انتهای نام فایلهای آلوده اضافه میکند و صفحهی ورود QNAP NAS را برای نمایش پیغام زیر تغییر میدهد:

"هشدار! فایلهای شما توسط DeadBolt قفل شدهاند."

صفحهی دیفیس شدهی QNAP یک یادداشت باج را نشان میدهد که در آن ۰.۰۳ بیتکوین (تقریباً معادل ۱۰۱۷ دلار) در ازای تحویل کلید رمزگشایی برای بازیابی فایلها تقاضا شده است.

اپراتورها ادعا میکنند که یک فرآیند شفاف برای تحویل کلید رمزگشایی به طور مستقیم به بلاکچین Bitcoin وجود دارد. کلید رمزگشایی مستقیماً در فیلد OP_RETURN تراکنشی که اپراتورها در پاسخ به پرداخت انجام میدهند، ذخیره میشود. قربانیان میتوانند با نظارت بر آدرسی که پرداخت باج را انجام دادهاند، کلید را بازیابی کنند. پس از پرداخت، عوامل تهدید ادعا میکنند که تراکنش بعدی را به همان آدرسی که شامل کلید رمزگشایی (متشکل از ۳۲ کاراکتر) است، انجام خواهند داد.

یادداشت باج همچنین شامل لینکی با عنوان «پیام مهم برای QNAP» است که به صفحهای اشاره میکند که جزئیات فنی آسیبپذیری روزصفر در دستگاههای QNAP NAS را به قیمت ۵ بیتکوین (تقریباً ۱۸۴۰۰۰ دلار) ارائه میدهد.

Bleeping Computer گزارش داده که باجافزار DeadBolt پیش از این، ۳،۶۰۰ دستگاه را رمزگذاری کرده است و بسیاری از کاربران انجمن پشتیبانی DeadBolt گزارش دادهاند که با پرداخت باج توانستهاند فایلهای خود را بازیابی کنند.

با جستجوی encrypted NAS به صورت آنلاین در موتور جستجوی Shodan، میتوان دریافت که بیش از ۱۲۰۰ دستگاهی که به صورت آنلاین در معرض دید بودهاند، رمزگذاری شدهاند. با انجام تحقیقات مشابه با موتور جستجوی Censys، تعداد دستگاههای تسخیرشدهی NAS بیش از ۴۰۰۰ دستگاه است.

در پاسخ به آلودگیهای متعدد در این دستگاهها، یک عرضهکنندهی تایوانی ابتدا به مشتریان هشدار داد که آخرین نسخهی نرمافزار QTS را نصب کنند و UPnP و port forwarding را غیرفعال کنند. سپس QNAP تصمیم گرفت به اجبار firmware دستگاههای NAS مشتریان را به نسخه ۵.۰.۰.۱۸۹۱ بهروزرسانی کند، که آخرین نسخه firmware منتشر شده در ۲۳ دسامبر ۲۰۲۱ است. شرکت QNAP میگوید: "ما در تلاش هستیم تا حفاظت را در برابر deadbolt را افزایش دهیم. اگر بهروزرسانیِ پیشنهادی تحت auto-update فعال باشد، آنگاه به محض اینکه وصلهی امنیتی داشته باشیم، میتوان فوراً آن را اعمال کرد."

در زمان حملهی باجافزاری Qlocker، بسیاری از افراد پس از اینکه آسیبپذیری وصله شد، آلوده شدند. در واقع، کل آن شیوع، بعد از انتشار وصلهی امنیتی بود. بسیاری از افراد وصلهی امنیتی را در همان روز یا حتی در همان هفتهای که منتشر میشود اعمال نمیکنند و این کار را برای توقف یک کمپین باجافزاری بسیار سختتر میکند. QNAP میگوید ما روی وصلهها/بهبودهای امنیتی در برابر deadbolt کار خواهیم کرد و امیدواریم که فوراً اعمال شوند. مالکان و مدیران فناوری اطلاعات QNAP به BleepingComputer گفتهاند که QNAP بهروزرسانی firmware را بر روی دستگاهها اجباری کرده است، یعنی حتی اگر بهروزرسانی خودکار غیرفعال باشد بازهم بهروزرسانی انجام خواهد شد.

Bleeping Computer گزارش داده که برخی از کاربران با این بهروزرسانی با مشکلاتی مواجه شدهاند، اتصال iSCSI آنها به دستگاهها پس از بهروزرسانی دیگر کار نمیکند. راهحل پیشنهادیِ QNAP برای حل این موضوع به صورت زیر است:

"گویا تمام دستگاههای QNAP دچار این مشکل نشدهاند، اما برای دستگاههایی که با مشکل مطرحشده مواجه هستند پیشنهاد میشود در مسیر Storage & Snapshots > ISCSI & Fiber Channel، بر روی Alias (IQN)ِ خود کلیک راست کرده و Modify > Network Portal و همچنین آداپتوری را که برای ISCSI استفاده میکنید انتخاب کنید." برخی از کاربران ادعا میکنند که بهروزرسانی firmware، فایلهای باجافزار و یادداشت باجافزاری را که به قربانیان حمله اجازه میدهد فایلهای خود را رمزگشایی کنند، حذف کرده و پرداخت باج را غیرممکن میکند.

به هر حال QNAP همچنان یک هدف ویژه برای مجرمان سایبری است. اخیراً موج جدیدی از باجافزار Qlocker مشاهده شده که دستگاههای QNAP NAS را در سراسر جهان هدف قرار میدهد. در دسامبر ۲۰۲۱ نیز موج دیگری از حملات باجافزاری ech0raix، دستگاههای ذخیرهسازی متصل به شبکهی (NAS) QNAP را هدف قرار داد. لذا توصیه میشود هشدارها را جدی بگیرید و در صورت انتشار وصلههای امنیتی بلافاصله آنها را اعمال نمایید تا به سرنوشت قربانیانQlocker پس از انتشار وصله دچار نشوید!

منبع خبر: