هشدار مایکروسافت در خصوص سرقت اطلاعات کاربران

محققان امنیتی مایکروسافت در خصوص یک کمپین فیشینگ جدید که اخیراً شناسایی شده است اذعان داشتند که این کمپین بسیار بزرگ است و اطلاعات ورود به سیستم کاربران را به سرقت میبرد.

پس از شناسایی این کمپین فیشینگ، کارشناسان فوراً تحقیقات خود را آغاز و اعلام کردند که این کمپین لینکهای مخربی را که به عنوان یک vector عمل میکند، به محتوای ایمیل پیوست میکنند. انگیزه اصلی استفاده از این vectorها، فریب و ترغیب کاربران به بازدید از وبسایتهای مخرب است تا مهاجمان بتوانند به طور مؤثر نرمافزار امنیتی را دور بزنند. مهاجمان در این حملات فیشینگ، اطلاعات ورود به سیستم را هدف قرار میدهند تا این اطلاعات را جمعآوری کنند؛ اما این اولین باری نیست که مایکروسافت در معرض چنین حملاتی قرار میگیرد، طبق گزارش Digital Defense در سال ۲۰۲۰، آنها بیش از ۱۳ میلیارد ایمیل مخرب و غیرمعمول را مسدود کردهاند که از این بین ۱ میلیارد از آنها به عنوان تهدیدات فیشینگ مبتنی بر URL، توزیع شدهاند.

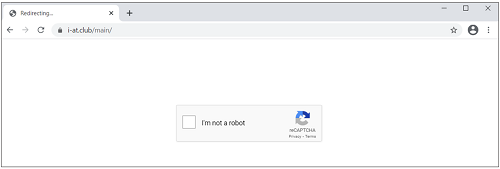

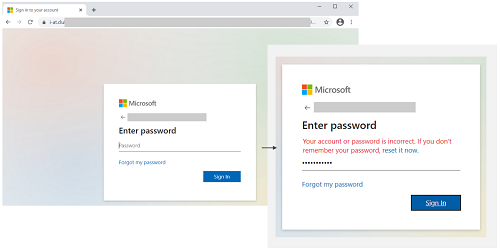

هنگامی که کاربر روی لینکهای مخرب موجود در ایمیل خود کلیک میکند، به طور خاص به صفحهای که در واقع متعلق به مهاجم است منتقل میشود که این نوع صفحه به طور عمومی از سرویسهای Google reCAPTCHA جهت دور زدن اقدامات امنیتی و بررسی محتویات صفحه استفاده میکند. پس از اتمام کار، از طریق تأیید CAPTCHA، برای کاربر سایتی نمایش داده میشود که یک سرویس قانونی مانند Microsoft Office 365 را شبیهسازی کرده است.

عموماً این سایتها ابتدا از کاربر قربانی درخواست میکند تا گذرواژه خود را وارد کند، سپس در مرحله بعدی نیز این گذرواژه مجددأ از وی درخواست خواهد شد تا پس از وارد کردن آنها، مهاجم وارد سیستم شود و اطلاعات وی را به سرقت برد. علاوه بر این، مهاجمان URLهای منحصر به فردی با پارامترهای PHP ارسال میکنند تا اطلاعاتی جهت اجرا در صفحه فیشینگ ایجاد کند.

دامنههای مورد استفاده عبارتند از:

- c-tl[.]xyz

- a-cl[.]xyz

- j-on[.]xyz

- p-at[.]club

- i-at[.]club

- f-io[.]online

که این دامنهها دارای ویژگیهای زیر میباشند:

- دامنههای ایمیل رایگان

- دامنههای قانونی که به خطر افتادهاند

- دامنههایی که به .co.jp ختم میشوند

- دامنههای DGA متعلق به مهاجمان

انواع ccTLDs مورد استفاده:

- de

- com.mx

- com.au

- ca

این نوع تهدیدها توسط تحلیلگران امنیتی تشخیص داده شدهاند و به همین دلیل مایکروسافت در حال بررسی این وضعیت است. این نوع حملات کاملاً ناگهانی بوده و ضربه زیادی به شبکه وارد خواهد کرد، بنابراین مایکروسافت برخی از اقدامات را جهت جلوگیری از سوء استفاده از این لینکها، با استفاده از پلتفرمهای شخص ثالث پیشنهاد کرده است که عبارتند از:

- استفاده از ضد فیشینگ

- امنسازی لینکها

- امنسازی سیاستهای پیوست ایمیل

همچنین مایکروسافت توصیه میکند کاربران افزونه Report Message را برای Outlook نصب کنند؛ زیرا به کاربران این امکان را میدهد تا پیامهای مشکوک را به مایکروسافت گزارش دهند.